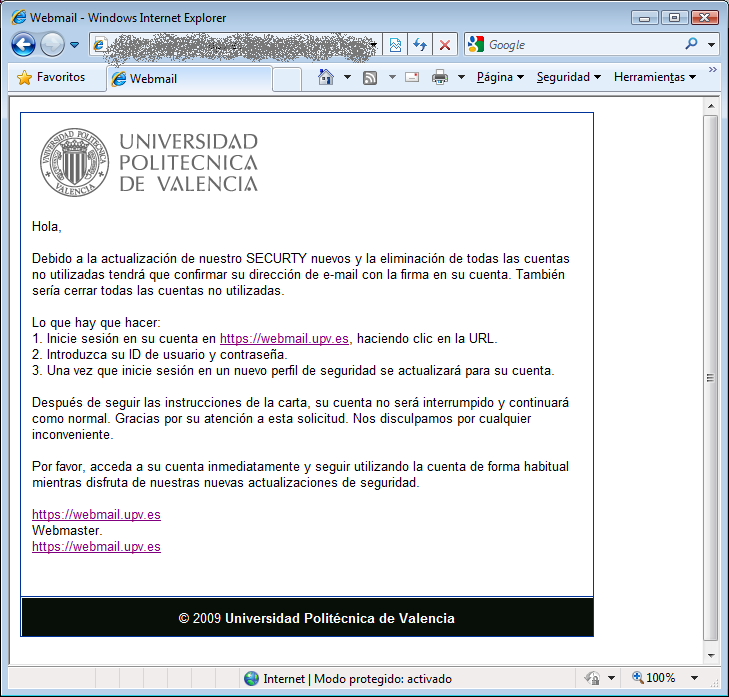

Molts membres de la UPV vam rebre la setmana passada un correu inquietant. Ens comunicava alguna cosa sobre la seguretat i el correu electrònic i ens demanava que obrírem una carta adjunta (que, a l’estar en format HTML, s’obria amb el navegador):

Molts membres de la UPV vam rebre la setmana passada un correu inquietant. Ens comunicava alguna cosa sobre la seguretat i el correu electrònic i ens demanava que obrírem una carta adjunta (que, a l’estar en format HTML, s’obria amb el navegador):

Encara que el text no s’entén molt bé (aquests informàtics… mai es preocupen pel llenguatge), sembla que hi ha algun problema amb el correu i, si no iniciem sessió en el WebMail immediatament… podem perdre el correu electrònic!

Per descomptat el missatge és fals. No està enviat per la UPV, no és cert el que ens diu (si és que arribem a entendre-ho), no corre cap perill el nostre correu electrònic i no cal que iniciem sessió en el WebMail.

Davant aquest tipus d’atacs sorgixen diverses preguntes a les quals intentarem donar resposta:

- Què pretenen els que envien aquest tipus de missatges?

- Aquests atacs van dirigits a l’obtenció de credencials (usuari + contrasenya) per als sistemes de correu electrònic. Normalment aquests comptes s’utilitzen per a l’enviament de spam a través del servidor de correu dels usuaris atacats.

- El meu coreu no és important, si m’agafen el compte no passa res veritat?

- Bé, potser t’importaria més si pensares que algú pot suplantar-te i enviar correus des del teu compte com si fores tu. De tota manera, amb el teu compte es pot enviar spam i això afecta tota la Universitat (per la reputació de la mateixa i pel propi servei de correu: podríem aparéixer en les llistes negres d’emissors de spam i els correus de membres de la UPV serien rebutjats en altres servidors).

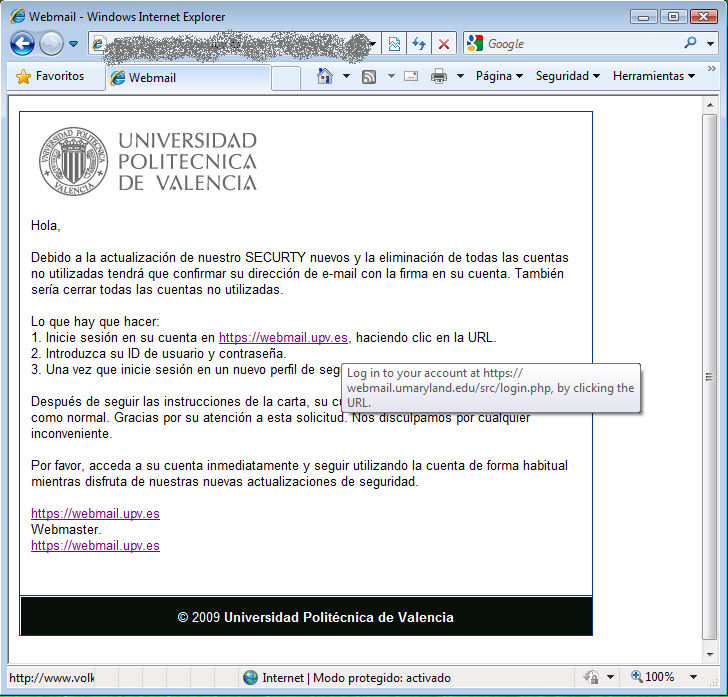

- L’adreça web que apareix en el missatge és la del nostre WebMail, per què capturaran les meues credencials si entre al WebMail?

- Encara que, aparentment, la adreça del WebMail és la vertadera, els enllaços del missatge són una enganyifa. Observa què ocorre quan es passa el ratolí sobre un d’estos enllaços:

Abans d’activar l’enllaç es pot comprovar: que el títol del mateix (el text que apareix en el requadre groc) indica com a destí la Universitat de Maryland (el ‘pirata’ no ha dedicat temps a perfeccionar el seu atac) i que la barra d’estat indica l’enllaç real al qual accediríem si completem el clic. L’enllaç real no té res a veure amb la UPV, com era d’esperar.

- I si he fet clic en un dels enllaços… com podria adonar-me que alguna cosa no va bé?

- Abans d’introduir les nostres credencials en una pàgina Web és molt important comprovar que estem connectats al servidor amb el qual volem treballar.

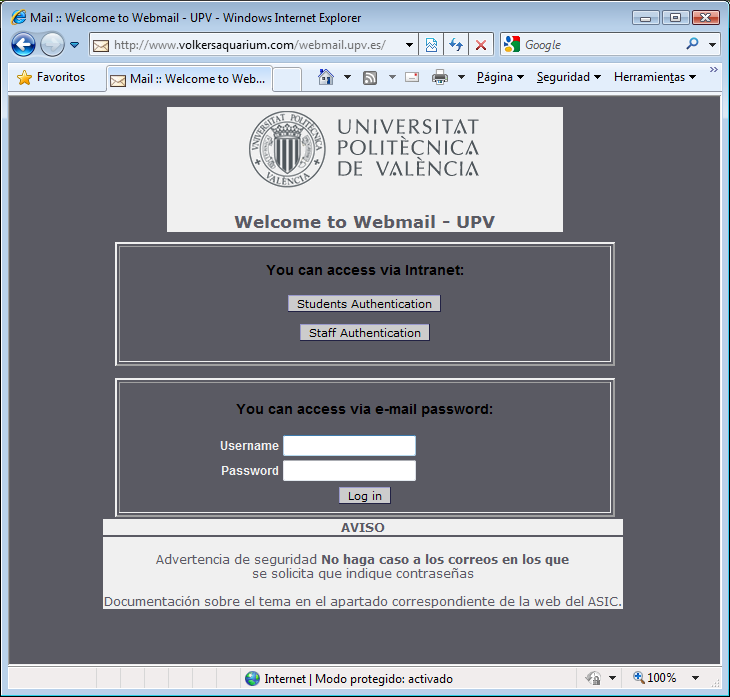

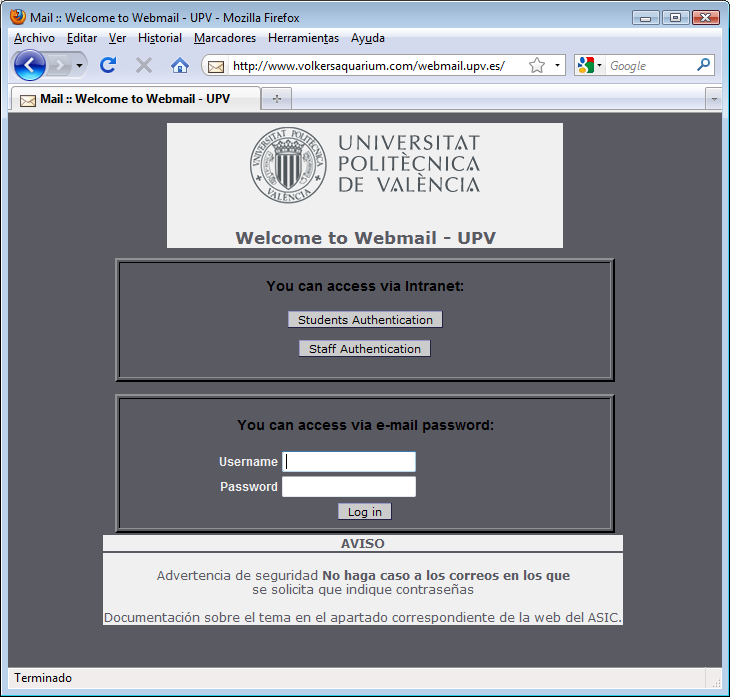

Vegem la pàgina a què ens porta aquest fals missatge:

Internet Explorer Firefox

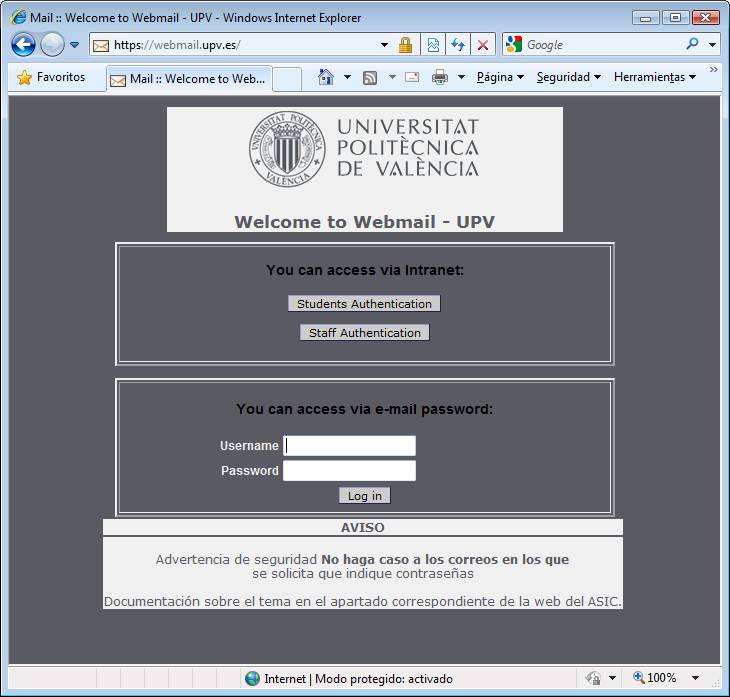

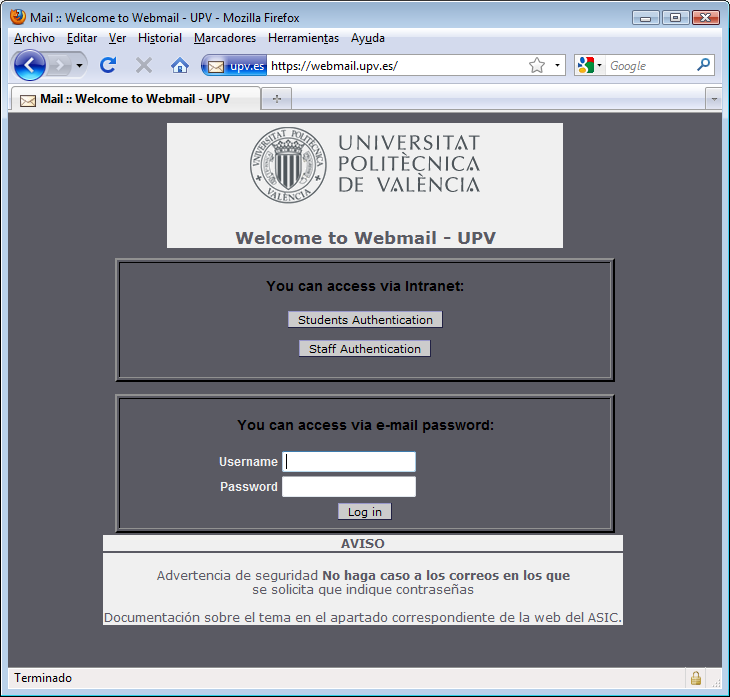

I ara la pàgina autèntica del nostre servidor de correu via WebMail:

Internet Explorer Firefox

Veus les diferències? Aquest tipus d’atacs (coneguts com phishing) funcionen perquè no detectem les diferències entre les pàgines reals i les pàgines suplantades. En realitat, el contingut és totalment idèntic, així que cal basar-se en altres criteris:

- La comunicació està xifrada per mitjà del protocol HTTPS

- El servidor utilitza un certificat vàlid en el qual confiem

- El domini DNS pertany a la ’empresa’ amb la qual volem contactar

Els navegadors ens ajuden a fer aquestes comprovacions, de manera que, amb una mirada ràpida, podem saber si el lloc Web és autèntic o no:

- En Firefox: comprova que la zona de seguretat té un fons blau (o verd) i que apareix el domini al qual et vols connectar (en el nostre cas, upv.es):

Les notificacions de seguretat en Firefox apareixen, sempre, immediatament a l’esquerra de la barra d’adreces.

- En Internet Explorer: comprova que apareix un cadenat en la zona de seguretat (però només és vàlid si apareix en este lloc de la finestra) i que es ressalta el domini dins de l’adreça de la pàgina web (en el nostre cas, upv.es):

Les notificacions de seguretat en Internet Explorer apareixen, sempre, immediatament a la dreta de la barra d’adreces.

I, per descomptat, desconfia de tota pàgina per a la qual es mostre una advertència de seguretat abans d’entrar en la mateixa

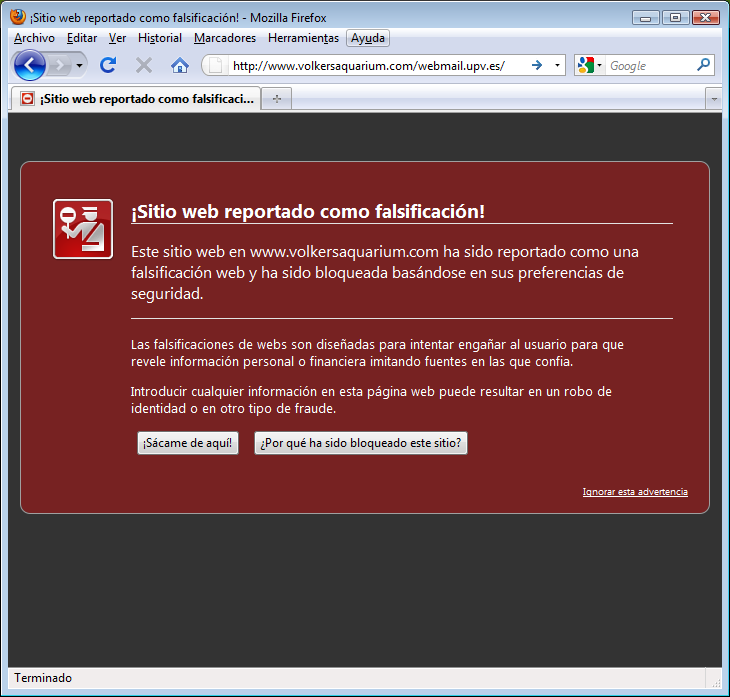

- Què es va fer a la UPV per evitar que ‘picàrem l’ham’?

- Quan es va tindre constància de l’atac, des de l’ASIC es van prendre diverses mesures per impedir que algú poguera caure en aquest parany sense adonar-se:

- impedir les connexions al servidor ‘malvat’ des de tots els equips de la UPV

- notificar la pàgina falsa com un lloc fraudulent

Aquesta darrera mesura permet que siguen els propis navegadors els que informen l’usuari del problema (i paren l’atac abans que es produïsca):

- I si m’he posat nerviós i he introduït les meues credencials en el lloc fals?

- Caldria canviar la contrasenya de correu ràpidament. Per a això cal utilitzar l’opció ‘Canvi de contrasenyes’ en la Intranet.

També seria recomanable inserir un Gregal perquè els tècnics pogueren revisar els registres del servidor de correu i comprovar que no haja succeït res ‘estrany’.

- No hi ha manera que no arriben aquests missatges a les bústies dels usuaris?

- En la UPV s’apliquen diferents mesures anti-spam, però no es pot evitar completament la recepció d’aquest tipus de correus.

La millor opció, no obstant això, és ser conscient d’aquests riscos informàtics i pensar tranquil·lament les accions que anem a prendre (els missatges de phishing intenten constrényer a l’usuari perquè reaccione sense pensar).

- I aquest problema desapareixerà en un futur pròxim?

- És difícil que no hagen atacs de seguretat en les xarxes informàtiques, però s’intenta evitar, o almenys mitigar, els efectes de cadascun d’ells.

Des de l’ASIC estem estenent l’ús dels correus signats digitalment per a ajudar l’usuari en la difícil tasca de conviure amb el spam.

Respecto a lo de que no se entienda bien el lenguaje del mensaje pirata, no se debe a que los informaticos no se preocupen por el lenguaje, sino a que son traducciones automaticas de mensajes piratas enviados a distintos paises y, por tanto, en distintos idiomas.

Es otra de las caracteristicas por las que se puede detectar un mensaje pirata…

Por supuesto, lo del lenguaje y los informáticos era un comentario irónico…

No te puedes ni imaginar la de gente que me ha dicho que a los informáticos no se nos entiende nada.

Miguel, vull donar-vos les gràcies per publicar un article amb un to distès i amigable sobre el tema, haver-vos currat les captures, etc. Els usuaris solen entendre igual de poc els missatges dels intents de phising com els missatges d’advertència dels administradors. Molt ben fet!

Gràcies, Jordi.

De fet algunes advertències ‘clàssiques’ queden desfasades amb cada nou atac.

Per exemple, és habitual dir ‘mai li demanarem la seua contrasenya per correu electrònic’. Però en aquest atac… no demanaven la contrasenya!

Mi enhorabuena por el aviso. Tenemos tan trivializado el correo que ni nos paramos un minuto a pensar que nos intentan engañar.

Saludos

Moltes gràcies pel correu d’avís. Crec que la gran majoría no s’ha enterat, però esta molt be

salut.

Esta sesión la tenía que haber leído hace dos años, ya que yo caí en la trampa con la página de bancaja on line, y fué terrible pensar que cualquiera puede entrar en tu cuenta bancaria y manejar tus datos. Tuve suerte y no pasó nada, ya que como lo dicen tan mal no me quedo claro del todo los datos que estaban pidiendo y me acerqué a la sucursal , y fue allí donde me explicaron que ellos nunca nos mandan correos sino es a través de la página privada de correo on line de bancaja. En fin, tropezar para aprender.